Une expertise locale au service de l’Innovation Numérique.

Cyllene se hisse à la 73e place dans l’étude annuelle de KPMG et Numeum, qui évalue les performances des Entreprises de Services du Numérique (ESN) et des sociétés d’Ingénierie Conseil en Technologies (ICT) en France. Ce rapport, fondé sur les données de plus de 100 ESN et ICT, offre un aperçu des tendances et de la vitalité du secteur.

Cette distinction démontre comment Cyllene réussit à conjuguer innovation et ancrage local. Voici quelques éléments clé de sa réussite :

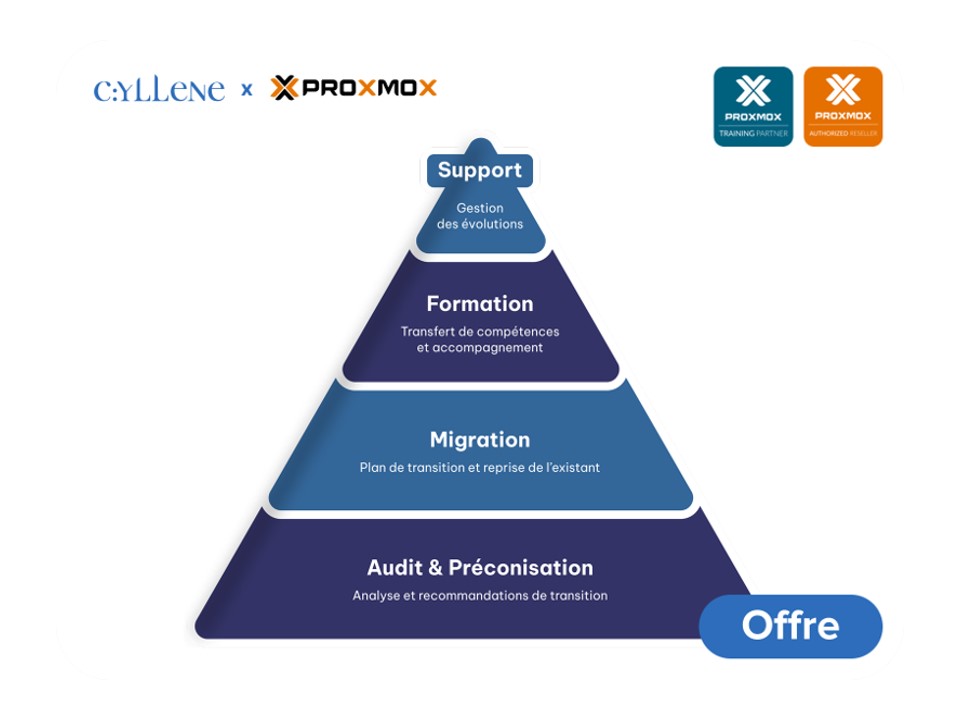

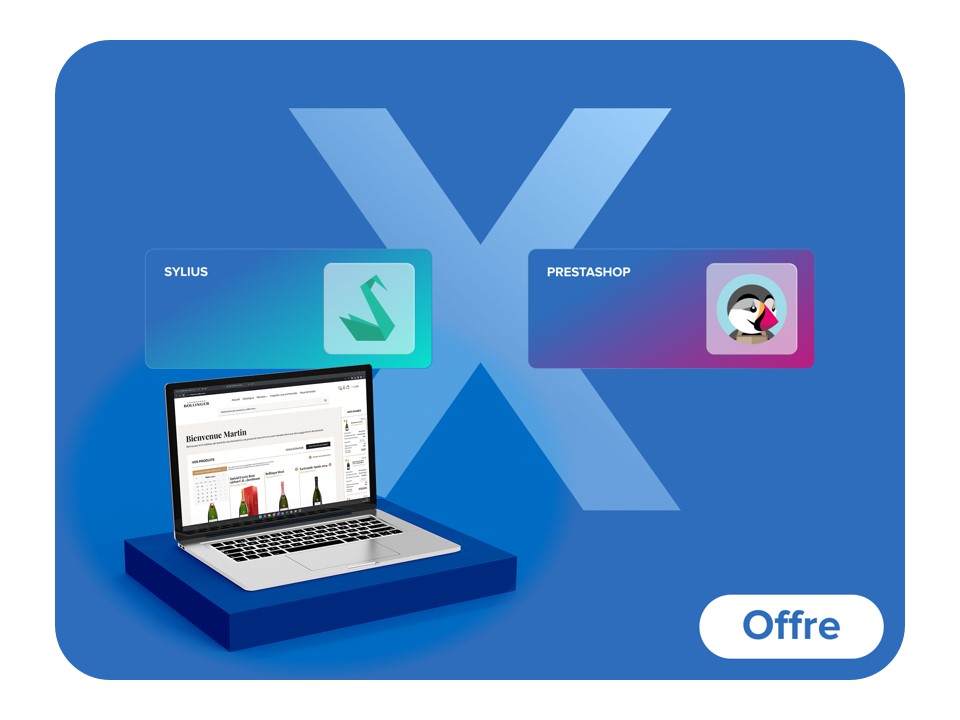

- Expertise et innovation au service de nos clients : Cyllene se distingue par une expertise solide dans des domaines essentiels tels que l’infrastructure, le cloud, la gestion des données, le digital et la cybersécurité. Nous investissons dans des solutions innovantes, adaptées aux évolutions du marché et aux besoins de nos clients, garantissant ainsi leur compétitivité dans un environnement numérique en constante mutation.

- Partenariats Stratégiques : La collaboration avec des acteurs majeurs permet à Cyllene d’accéder rapidement aux dernières technologies.

- Adaptabilité & Qualité des Services : Cyllene se démarque par sa capacité à s’adapter rapidement aux évolutions du marché et aux nouvelles tendances numériques, tout en plaçant la satisfaction client au cœur de nos priorités. Cette combinaison nous permet de maintenir une solide réputation dans le secteur.

- Ancrage Local : Avec 14 sites répartis sur le territoire français, dont 9 agences multirégionales, Cyllene privilégie une approche responsable et locale. Les données clients sont hébergées dans quatre datacenters certifiés ISO 27001 et HDS, tous situés en France.

- Proximité Client : Ce maillage territorial favorise des relations étroites et réactives. Les équipes, exclusivement basées en France, garantissent un support en temps réel, 24/7, en français ou en anglais.

- Accès aux Talents Locaux : Nous privilégions le recrutement de talents locaux pour enrichir notre expertise et favoriser une meilleure intégration dans le tissu économique français, en mobilisant nos équipes près des clients et en optant pour le nearshore plutôt que l’offshore.

- Collaboration avec les Acteurs Locaux : Cyllene tisse des partenariats avec des entreprises et institutions locales, renforçant son réseau tout en s’appuyant sur des fonds d’investissement 100% français.

En résumé, Cyllene incarne le modèle d’une entreprise française innovante et responsable, alliant expertise technique et ancrage local pour répondre aux défis du numérique.