Face à l’explosion des cyberattaques et à leur sophistication croissante, la cybersécurité est devenue un enjeu stratégique majeur pour les entreprises. Les ETI souvent moins armées que les grandes structures, sont particulièrement vulnérables aux risques liés à la sécurité informatique. Pourtant, un facteur critique reste encore trop souvent sous-estimé : l’absence de supervision 24/7 des systèmes d’information.

Ce manque de surveillance continue crée un véritable angle mort numérique. Sans visibilité en temps réel, les incidents de sécurité peuvent passer inaperçus pendant de longues heures, voire plusieurs jours, avec des conséquences lourdes : pertes financières, atteinte à la réputation, arrêt de l’activité ou non-conformité réglementaire. Dans un environnement numérique instable, la peur d’une intrusion invisible et le manque de contrôle sur les vulnérabilités renforcent l’insécurité ressentie par les dirigeants.

L’enjeu est double : protéger efficacement les données sensibles contre les menaces cyber tout en garantissant la continuité d’activité dans un cadre réglementaire de plus en plus exigeant, notamment avec le RGPD et la directive NIS 2. La réponse passe par une surveillance informatique continue, centralisée et proactive, associée à un accompagnement humain capable d’intervenir rapidement, sans discours dogmatique ni approche purement théorique.

De la réaction à l’anticipation : pourquoi la cybersécurité doit être permanente

La cybersécurité ne peut plus être envisagée comme une action ponctuelle ou une réaction après incident. Elle doit s’inscrire dans une logique de vigilance permanente, capable d’anticiper les menaces, de détecter les anomalies en temps réel et de répondre immédiatement aux attaques.

L’absence de supervision 24/7 limite fortement la visibilité sur le système d’information. Ce déficit empêche toute approche proactive et ouvre la voie à l’installation durable de malwares, ransomwares et autres cybermenaces. Une attaque silencieuse peut ainsi se propager sans être détectée, augmentant considérablement l’impact final. La supervision continue devient alors une nécessité incontournable pour réduire ces angles morts et renforcer durablement la sécurité informatique des entreprises.

Souveraineté des données, NIS 2 et supervision 24/7 : l’enjeu de confiance

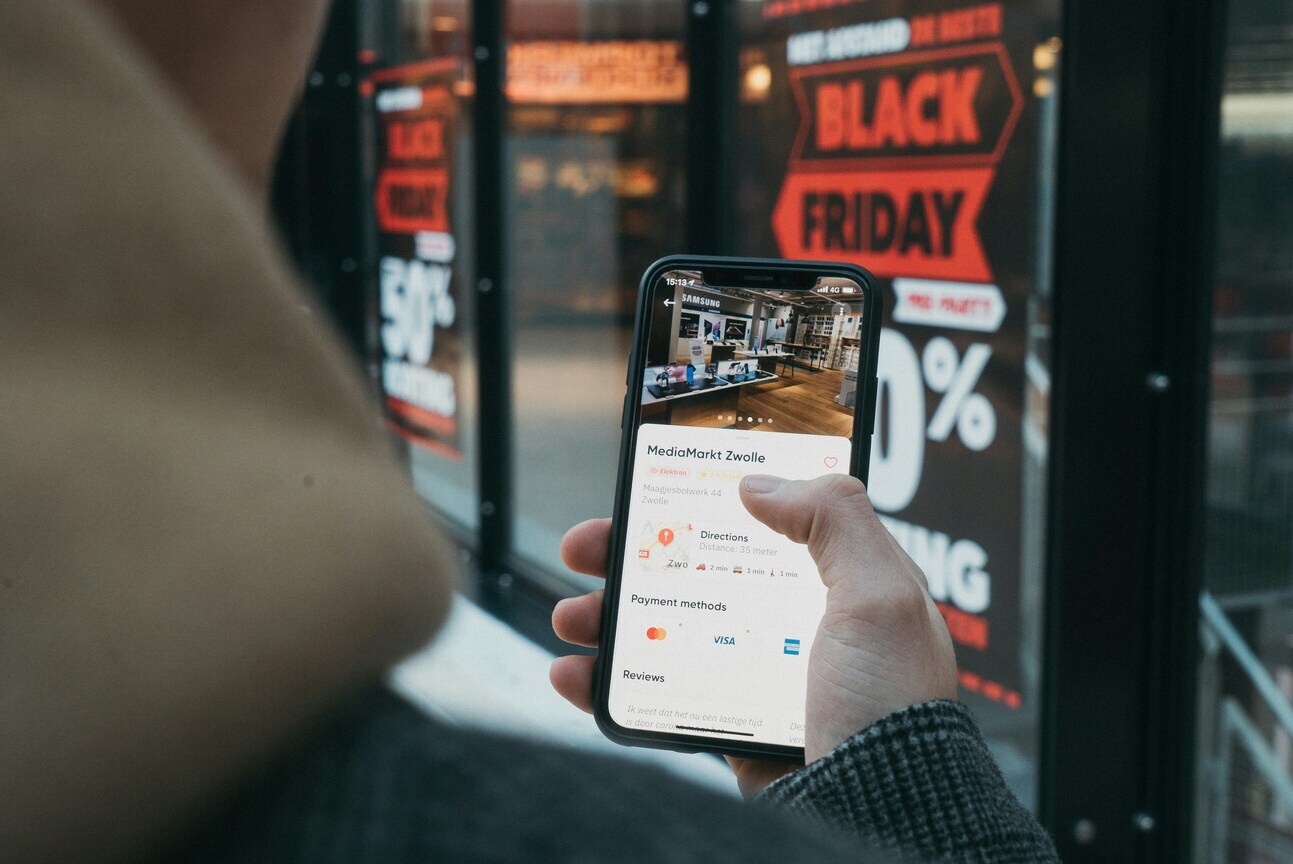

L’une des principales craintes des entreprises concerne la visibilité et la confidentialité de leurs données sensibles. Le recours à des solutions de surveillance ou d’hébergement externes suscite souvent des interrogations légitimes liées à la souveraineté numérique, à la juridiction applicable et à l’accès potentiel par des tiers non autorisés.

Dans ce contexte, il est essentiel de souligner que les solutions modernes de supervision 24/7 reposent sur des infrastructures sécurisées, conformes aux normes nationales et internationales. L’hébergement des données peut être strictement localisé, en accord avec le RGPD et les exigences de la directive NIS 2, garantissant ainsi un contrôle total sur la juridiction et les accès.

Les solutions françaises et européennes de cybersécurité offrent aujourd’hui des garanties élevées en matière de confidentialité, de sécurité et de conformité réglementaire. En s’appuyant sur des référentiels comme l’ISO 27001, elles permettent d’anticiper les vulnérabilités avant qu’elles ne soient exploitées. La transparence sur la localisation des données et la maîtrise juridique deviennent alors de véritables leviers de confiance pour les décideurs.

Complexité et télétravail : quand le manque de visibilité devient un risque

De nombreuses entreprises, peinent à disposer d’une vision claire et exhaustive de leur système d’information. Cette absence de visibilité constitue un obstacle majeur à la gestion des risques informatiques et à la détection précoce des incidents de sécurité.

Les équipes IT sont souvent réduites, rendant difficile la surveillance continue des réseaux, des équipements, des journaux système et des accès distants. Les outils de sécurité existants nécessitent des compétences spécifiques pour être correctement configurés et interprétés, ce qui limite leur efficacité. Sans supervision 24/7, des alertes critiques peuvent être ignorées, laissant le champ libre aux cyberattaquants.

La généralisation du télétravail, la multiplication des terminaux mobiles et des accès distants accentuent encore cette complexité. VPN mal configurés, authentifications insuffisantes et connexions non sécurisées représentent autant de failles difficiles à détecter sans une supervision active et centralisée.

À cela s’ajoute une gestion souvent hétérogène des infrastructures informatiques, accumulées au fil du temps. Sans centralisation des alertes, analyse automatisée des logs ou outils d’intelligence artificielle, la surveillance devient fragmentée et réactive, renforçant les angles morts.

Comment fonctionne une surveillance continue (SOC) efficace ?

La surveillance continue ne doit pas être perçue comme une simple brique technologique, mais comme une démarche stratégique globale. Elle repose sur une veille permanente des réseaux, des systèmes, des applications et des utilisateurs, avec une capacité de détection en temps réel des comportements anormaux.

Contrairement à une approche purement réactive, la supervision 24/7 réduit considérablement le temps de détection et d’intervention. Cette rapidité est déterminante face aux attaques sophistiquées comme les ransomwares, les attaques par force brute ou l’exploitation de failles zero-day, qui peuvent compromettre un système en quelques heures.

Une solution de supervision efficace intègre notamment :

- La surveillance du trafic réseau pour identifier les flux suspects

- L’analyse automatisée des logs système

- La sécurisation des accès distants et du télétravail

- La détection avancée des malwares via des outils IDS et antivirus

- L’utilisation de l’intelligence artificielle pour anticiper les vulnérabilités

À cette dimension technologique s’ajoute un facteur clé : l’humain. Pouvoir contacter rapidement un expert en cybersécurité en cas d’alerte réduit la pression sur les équipes internes et permet une prise de décision éclairée.

Les 5 bénéfices concrets d’un SOC externalisé pour les ETI

Mettre en place une politique de surveillance permanente apporte des bénéfices mesurables :

- Réduction du temps de réponse aux incidents

- Renforcement durable de la résilience informatique

- Protection des données sensibles et conformité réglementaire

- Diminution de la charge mentale des équipes internes

- Valorisation de la fiabilité et de la maturité numérique de l’entreprise

La supervision 24/7 devient ainsi un véritable avantage concurrentiel, accessible grâce à des solutions adaptées et à des prestataires spécialisés proposant un accompagnement humain rassurant.

Associer technologie et accompagnement humain pour une cybersécurité efficace

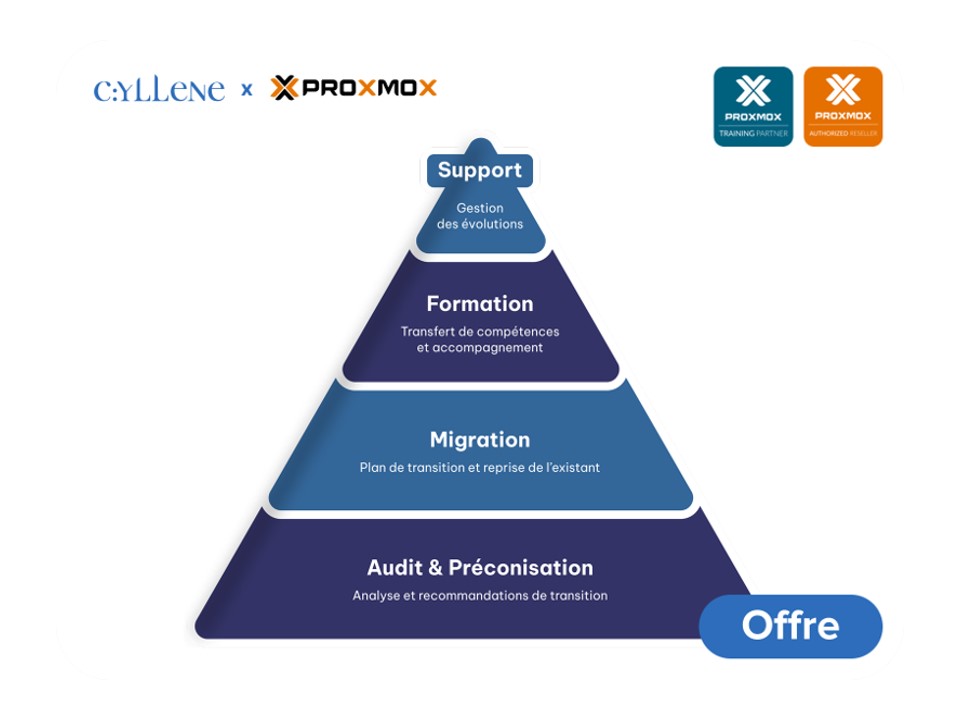

La technologie seule ne suffit pas. Une cybersécurité efficace repose sur l’alliance entre des outils performants et un accompagnement humain réactif. Les prestataires spécialisés offrent généralement :

- Une équipe d’analystes disponible 24/7

- Des rapports clairs et exploitables

- Une assistance immédiate en cas d’incident

- Des actions de sensibilisation et de formation

Cette approche permet de transformer la peur de la cyberattaque invisible en une gestion proactive et maîtrisée des risques, découvrez notre offre de SOC managé. En 2026, la cybersécurité est avant tout une stratégie globale, humaine et technologique, destinée à éliminer les angles morts et à sécuriser durablement l’environnement numérique des entreprises.

Dans la même thématique :