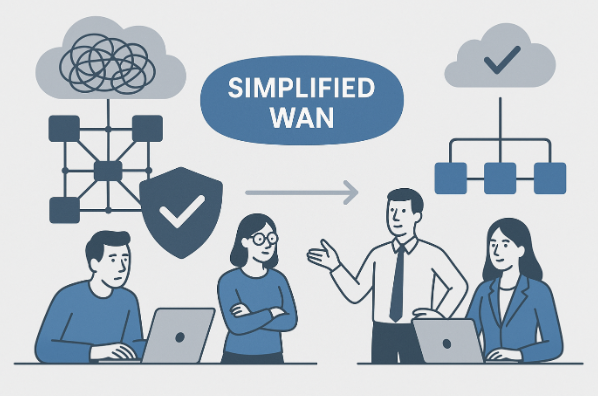

Introduction : la complexité réseau, un ennemi sous-estimé

Dans un contexte où les cybermenaces évoluent à une vitesse fulgurante, les entreprises investissent massivement dans des solutions de sécurité. Firewalls nouvelle génération, détection comportementale, EDR, XDR… Pourtant, un point critique reste trop souvent ignoré : la complexité du réseau lui-même. Car plus un système est complexe, plus il devient difficile à superviser, à maintenir et à sécuriser. Les surfaces d’attaque se multiplient, les erreurs humaines augmentent, et la visibilité diminue.

Dans ce paysage fragmenté, le SDWAN (SoftwareDefined Wide Area Network) s’impose comme un pivot stratégique. En centralisant le contrôle, en simplifiant la gestion et en intégrant nativement des couches de sécurité, il transforme les réseaux d’entreprise et réduit drastiquement les risques opérationnels. Décryptage.

1. Pourquoi la complexité réseau est devenue un risque majeur

1.1 L’héritage des architectures traditionnelles

Pendant des années, les réseaux MPLS classiques ont constitué le standard pour interconnecter les sites d’entreprise. Stables mais rigides, ils obligent à multiplier les équipements, les tunnels et les configurations spécifiques. Les entreprises ont ajouté successivement des couches de sécurité, souvent de fournisseurs différents, créant un empilement hétérogène difficile à faire évoluer.

Résultat : des réseaux lourds, fragmentés et difficilement audités.

1.2 Plus de configuration = plus d’erreurs humaines

Selon la majorité des études du secteur, l’erreur humaine est responsable de 70 % à 90 % des incidents de sécurité. Sur un réseau complexe :

- chaque modification devient risquée,

- chaque ouverture de flux peut introduire une faille,

- chaque mise à jour nécessite de multiples actions manuelles.

Un réseau complexe est un réseau fragile.

1.3 Une visibilité réduite

Des appliances multiples, des logs dispersés, des règles de firewalling incohérentes : sans vision unifiée, les équipes sécurité fonctionnent « à l’aveugle ». Cette faible observabilité rallonge les temps de détection et augmente les risques de compromission.

2. Le SDWAN : une réponse structurelle à la complexité

Le SDWAN n’est pas seulement un moyen de rationaliser les coûts ; c’est un véritable outil de simplification opérationnelle. Grâce à son approche logicielle, il apporte :

2.1 Une gestion centralisée

Le SDWAN remplace une multitude de configurations locales par une console unique depuis laquelle les équipes réseau et sécurité peuvent :

- définir des politiques,

- appliquer des règles sur tous les sites,

- suivre l’état du réseau en temps réel.

Cette centralisation réduit drastiquement les risques d’erreurs et accélère les opérations.

2.2 L’automatisation des politiques réseau et sécurité

Avec un SDWAN, les flux sont automatiquement orientés selon des règles préconfigurées (politiques métiers, priorisation applicative, règles de sécurité). L’automatisation élimine nombre d’opérations répétitives manuelles, sources d’erreurs.

2.3 Une visibilité consolidée

La collecte unifiée des logs et métriques réseau permet :

- une meilleure compréhension des flux,

- une analyse plus rapide des incidents,

- une capacité accrue à détecter des comportements anormaux.

3. Un SDWAN sécurisé : plus simple, mais aussi plus sûr

Les solutions SDWAN modernes intègrent nativement des briques de sécurité : segmentation avancée, firewalling, chiffrement, inspection TLS… Cette convergence réseau + sécurité marque une rupture forte avec les architectures traditionnelles.

3.1 Une segmentation simplifiée pour limiter les mouvements latéraux

La segmentation est souvent difficile à mettre en œuvre dans un réseau complexe. Avec un SDWAN :

- la création de segments est centralisée et homogène,

- les flux intersites sont automatiquement isolés,

- le moindre incident est confiné à une portion limitée du réseau.

3.2 Un chiffrement systématique des flux

Toutes les communications intersites sont chiffrées de bout en bout, sans nécessiter de multiples tunnels VPN complexes à maintenir.

3.3 L’intégration native avec des solutions SASE et SSE

Le SDWAN est désormais au cœur de l’architecture SASE (Secure Access Service Edge). Il permet une convergence dans le cloud des services suivants :

- firewall as a service (FWaaS),

- secure web gateway (SWG),

- CASB,

- ZTNA.

En d’autres termes, le SDWAN devient le socle qui permet à l’entreprise d’adopter un modèle Zero Trust plus simplement.

4. Réduire la complexité = réduire les risques

4.1 Moins d’équipements, moins de maintenance

Un SDWAN remplace souvent :

- plusieurs firewalls locaux,

- des routeurs redondants,

- des boîtes de gestion des VPN,

- des systèmes de supervision isolés.

Cette consolidation réduit la surface d’attaque et simplifie la maintenance.

4.2 Des mises à jour uniformes

Mettre à jour tous les équipements réseau d’une entreprise peut prendre des semaines. Avec un SDWAN, les correctifs sont déployés de manière centralisée, réduisant la fenêtre d’exposition.

4.3 Une cohérence totale des politiques

Plus de divergences d’une agence à l’autre : les règles de sécurité appliquées via le SDWAN sont automatiquement conformes sur tous les sites.

5. Les bénéfices concrets pour les équipes techniques

5.1 Moins de charge opérationnelle

Les équipes réseau et sécurité peuvent consacrer moins de temps à « l’opérationnel » et davantage à l’amélioration de la posture de sécurité.

5.2 Une meilleure collaboration entre réseau et cybersécurité

Le SDWAN permet une approche unifiée et non plus silotée. Réseau et sécurité travaillent sur les mêmes outils, ce qui améliore la réactivité et la cohérence.

5.3 Une réduction du temps moyen de résolution (MTTR)

Grâce à des outils de monitoring centralisés, les anomalies sont détectées plus rapidement et corrigées plus efficacement.

6. Pourquoi se faire accompagner par un expert

Le SD-WAN n’est pas qu’une solution technologique : c’est un projet stratégique qui nécessite expertise, planification et une vision globale de l’entreprise. Un accompagnement expert permet :

- le choix de la solution adaptée,

- la refonte de l’architecture réseau et sécurité,

- l’intégration du SD-WAN avec des solutions SASE,

- la supervision, le maintien en condition opérationnelle et la gestion des incidents.

Avec une approche « sécurité by design », les experts réseau et cybersécurité garantissent :

- une transition fluide,

- une réduction immédiate des risques opérationnels,

- et une amélioration durable de la performance réseau.